服务器被黑客攻击,被后缀.hma11ox索病毒加密后怎么办?交了钱能解密吗?有什么风险吗?

扫一扫加微信咨询 或 拨打手机18600668588

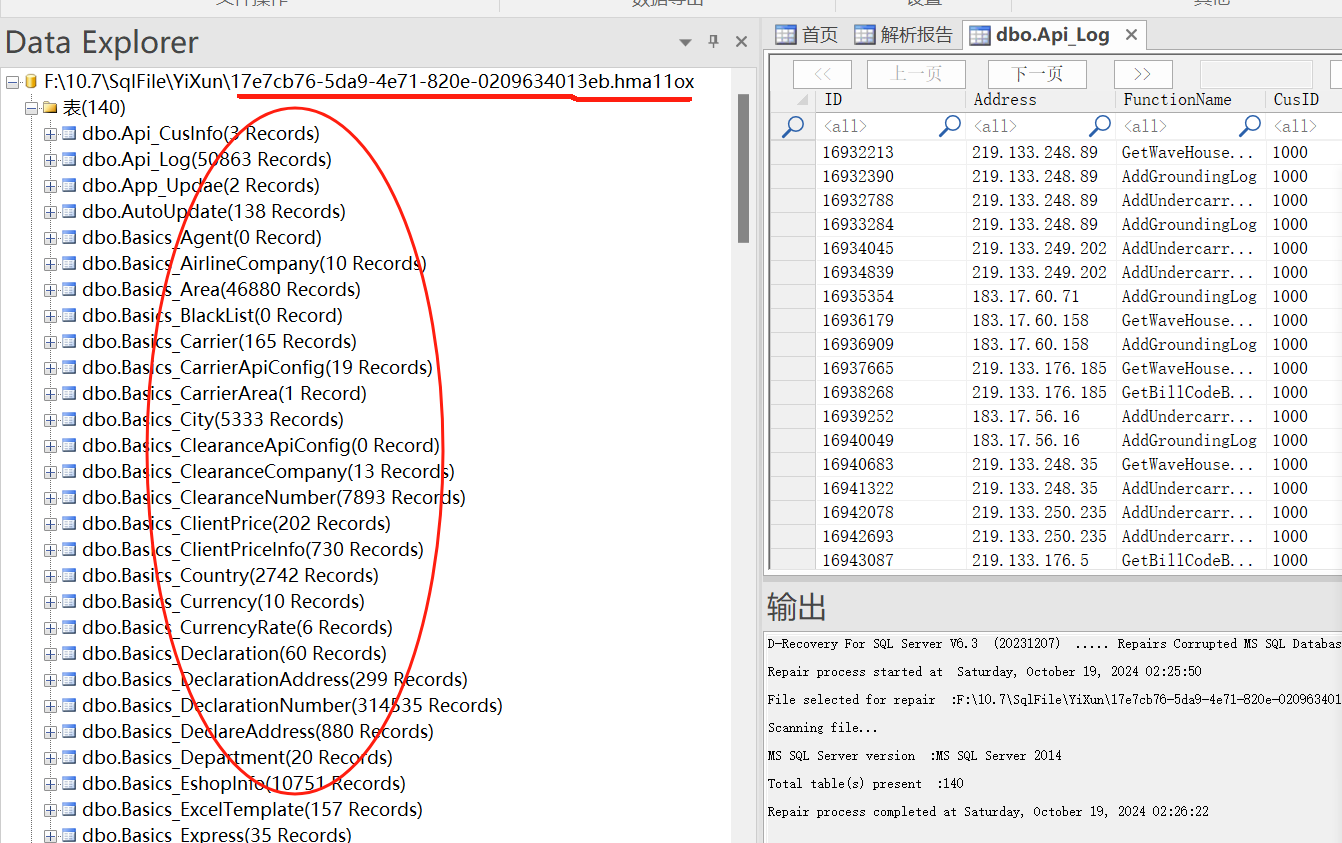

最近有一个客户中了.hma11ox勒索病毒,在交了赎金的情况下,仍然最重要的sql数据库没有解密成功,在寻求各种机构无果的情况下,找到了达思数据恢复中心,在达思数据恢复工程师的技术加持下,恢复了部分数据,但是,仍然有一些数据无法恢复,下面我们来说说这个案例。

.hma11ox勒索病毒 不仅改了后缀还改了文件名 这个数据库有20GB

客户支付了赎金后,这个重要的数据库并没有解密成功,然而,客户跟黑客发了很多邮件,黑客就像空气一般,根本就不回,客户真的体会到了巨大的风险,钱花了,问题却没有解决。

数据库修复虽然不完美,但是却恢复出了很多数据,降低了客户的损失。

.hma11ox,rmallox勒索病毒加密的sql数据库,达思的工程师修复了不少数据,为客户尽可能的挽回损失

后缀是.hma11ox勒索病毒是什么来历?

最近一段时间,很多客户来电寻求帮助,服务器的文件都被加了后缀.hma11ox勒索病毒,而且 ,就算是删掉了后缀也是无济于事,所有文件仍然无法打开。这个后缀的病毒是来自Mallox勒索病毒的变种,而且,对数据库的加密比例从60%到100%不等,因此很难让你真正的彻底修复数据。绝大多数客户只能选择支付赎金或者放弃数据,因为经过这个病毒加密的数据库文件是修复难度可想而知。

被后缀是.hma11ox,rmallox的勒索病毒加密了该怎么处理?支付赎金有没有风险?

首先我们先会多所有加密文件进行仔细分析,分析重要的被加密的文件是否有加密不完全,文件损坏的极端情况发生,这些都需要专业的技术工程师的经验做出准确的判断。这个过程是非常复杂的,需要技术积累和果断的办事能力。

支付赎金确实存在很多风险:

1、支付后黑客不给秘钥(解密工具);2、支付后黑客改变主意要求加钱;3、支付后黑客给的解密工具无法解密(本案例,客户郭先生遇到的就是这个问题);

根据很多客户和中间商反馈,这个臭名昭著的.hma11ox勒索病毒支付赎金存在巨大风险,让客户头疼的是,即便支付了赎金,黑客的解密程序并不能解密,而且往往是越重要的数据,越是无法解密。

由于存在很多风险和不确定性,因此客户最好先找专业的技术人员检测并判断是更加安全的做法。

后缀是.hma11ox,rmallox的勒索病毒的黑客是如何入侵的?

第一,受害者的电脑开启了windows自带的远程桌面。第二,受害者的windows启动密码非常简单。第三,受害者没有部署预防勒索病毒的安全方案。第四,受害者的数据库和网关漏洞没有及时修补。综合这些措施,我们跟很多客户沟通过,几乎每个客户都是这几种情况都中。所以如果数据非常重要,极可能把这几种漏洞悉数全部解决掉,那么黑客入侵的概率将非常低。

.hma11ox,rmallox有没成熟的应付勒索病毒入侵的安全方案?

有的。达思科技推出勒索病毒防护安全解决方案,如果按照达思科技的要求部署与维护,让您安然享受数据安全!

获取防勒索病毒网络安全解决方案请联系达思科技

勒索病毒防护安全,联系达思科技!4007000017

遇到问题,请联系手机或微信:18600668588 吴先生

以下是2024常见传播的勒索病毒,表明勒索病毒正在呈现多样化以及变种迅速地态势发展。

后缀rmallox勒索病毒,.bixi勒索病毒,.baxia勒索病毒,.lcrypt勒索病毒,.wstop勒索病毒,.cwsp勒索病毒,.DevicData勒索病毒,lockbit3.0勒索病毒,.[[dataserver@airmail.cc]].wstop勒索病毒,[[Fat32@airmail]].wstop勒索病毒,[[BaseData@airmail]].wstop勒索病毒,[[BitCloud@cock.li]].wstop勒索病毒,.locked勒索病毒,[datastore@cyberfear.com].mkp勒索病毒,mkp勒索病毒,[tsai.shen@mailfence.com].mkp勒索病毒,[sspdlk00036@cock.li].mkp勒索病毒,.Wormhole勒索病毒,.secret勒索病毒,.[support2022@cock.li].colony96勒索病毒,.[RestoreBackup@cock.li].SRC勒索病毒,.[chewbacca@cock.li].SRC勒索病毒,.SRC勒索病毒,.kat6.l6st6r勒索病毒,.babyk勒索病毒,.moneyistime勒索病毒,.888勒索病毒等。

这些勒索病毒往往攻击入侵的目标基本是Windows系统的服务器,包括一些市面上常见的业务应用软件,例如:金蝶软件数据库,用友软件数据库,管家婆软件数据库,速达软件数据库,科脉软件数据库,海典软件数据库,思迅软件数据库,OA软件数据库,ERP软件数据库,自建网站的数据库、易宝软件数据库等,均是其攻击加密的常见目标文件,所以有以上这些业务应用软件的服务器更应该注意做好服务器安全加固及数据备份工作。

类型: 勒索病毒解密

精彩评论